Problèmes à ne pas faire dans une architecture Spring Boot et microservices

L'architecture Spring Boot et les microservices sont devenus une tendance populaire dans le développement de logiciels modernes. Cependant, il y a certaines erreurs courantes que les développeurs peuvent commettre lors de la mise en place de cette architecture. Dans cet article, nous allons discuter des problèmes à ne pas faire dans une architecture Spring Boot et microservices.

- Concevoir des microservices qui sont trop petits

- Utiliser une architecture à trois niveaux

- Abuser des appels HTTP synchrones

- Ne pas utiliser un registre de services

- Ne pas tester suffisamment les microservices

- Ne pas avoir une organisation des logs adéquate

- Ne pas avoir de stratégie de recherche de problèmes

- Ne pas suivre les meilleures pratiques de journalisation

- Ne pas utiliser d'outils de surveillance et de débogage

Lors de la conception de microservices, il est important de ne pas diviser le système en services trop petits. Cela peut entraîner une complexité accrue et des coûts de communication plus élevés entre les services, car chaque service doit communiquer avec de nombreux autres services. Au lieu de cela, chaque microservice doit avoir une responsabilité claire et définie, et être suffisamment grand pour s'occuper de toutes les tâches liées à cette responsabilité.

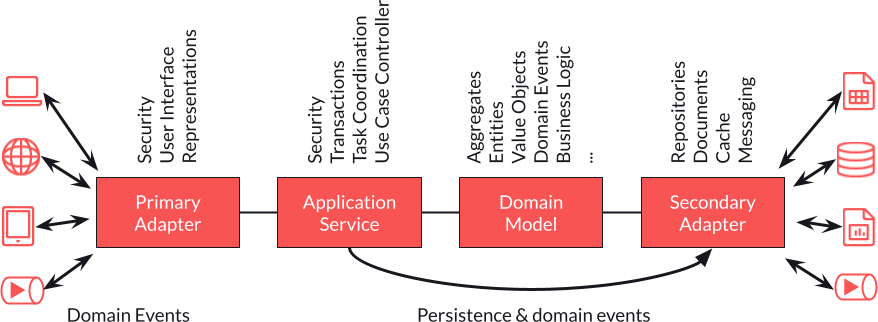

L'utilisation d'une architecture à trois niveaux dans les microservices peut entraîner des problèmes de performance et de communication entre les services. Au lieu de cela, il est préférable d'utiliser une architecture basée sur des événements ou des flux de données, qui permettent une communication asynchrone et une évolutivité plus facile.

L'utilisation excessive des appels HTTP synchrones peut ralentir les performances des microservices et entraîner des problèmes de latence. Au lieu de cela, il est recommandé d'utiliser des appels HTTP asynchrones ou des messages asynchrones pour améliorer la performance.

Un registre de services est un composant essentiel d'une architecture de microservices. Il permet aux services de découvrir les autres services du système et de communiquer avec eux de manière transparente. Ne pas utiliser un registre de services peut entraîner des problèmes de communication entre les services et des erreurs de configuration.

Il est important de tester chaque microservice de manière exhaustive avant de le déployer en production. Ne pas tester suffisamment les microservices peut entraîner des erreurs et des défaillances dans le système, ce qui peut avoir des conséquences graves sur l'ensemble du système.

Les logs sont un élément clé de la surveillance et du débogage des microservices. Il est donc important d'avoir une organisation des logs claire et efficace pour faciliter la recherche des problèmes. Les logs doivent être structurés et normalisés pour faciliter la recherche, la corrélation et l'analyse des informations.

La recherche de problèmes est un processus complexe et fastidieux, et sans une stratégie claire, il peut être difficile de localiser rapidement les problèmes. Il est donc important d'avoir une stratégie de recherche de problèmes claire qui permet de localiser rapidement les problèmes et d'identifier leur cause racine. Cette stratégie peut inclure l'utilisation d'outils de surveillance, de suivi des performances et de débogage.

La journalisation est une partie importante de l'organisation des logs et de la recherche de problèmes. Les développeurs doivent suivre les meilleures pratiques de journalisation, telles que l'utilisation de niveaux de journalisation appropriés, la journalisation d'informations pertinentes pour chaque microservice et la journalisation des erreurs et des exceptions.

Les outils de surveillance et de débogage sont essentiels pour la recherche de problèmes dans une architecture Spring Boot et microservices. Les développeurs doivent utiliser des outils tels que les tableaux de bord de surveillance, les outils de suivi des performances et les outils de débogage pour identifier rapidement les problèmes et les résoudre.

Des outils concrets pour chaque règle dans une architecture Spring Boot et microservices

Voici quelques exemples d'outils concrets que vous pouvez utiliser pour respecter les règles que j'ai mentionnées dans mon article précédent :

-

Concevoir des microservices qui sont suffisamment grands

Pour vous assurer que chaque microservice a une responsabilité claire et définie, vous pouvez utiliser des outils de modélisation de domaine tels que le Domain-Driven Design (DDD). Le DDD vous aide à découper votre système en domaines spécifiques, ce qui peut faciliter la définition des responsabilités de chaque microservice.

-

Utiliser une architecture basée sur des événements ou des flux de données

Pour implémenter une architecture basée sur des événements ou des flux de données, vous pouvez utiliser des outils tels que Apache Kafka ou RabbitMQ. Ces outils sont conçus pour gérer la communication asynchrone entre les services.

-

Utiliser des appels HTTP asynchrones ou des messages asynchrones

Pour implémenter des appels HTTP asynchrones ou des messages asynchrones, vous pouvez utiliser des frameworks de messagerie tels que Spring Cloud Stream. Spring Cloud Stream est un framework qui facilite la création de pipelines de traitement de messages asynchrones entre les microservices.

-

Utiliser un registre de services

Pour mettre en place un registre de services, vous pouvez utiliser des outils tels que Consul ou Etcd. Ces outils vous permettent de découvrir les services disponibles dans votre système et de gérer les connexions entre eux.

-

Tester chaque microservice de manière exhaustive

Pour tester chaque microservice de manière exhaustive, vous pouvez utiliser des outils de test tels que JUnit ou Mockito. Ces outils vous permettent de créer des tests automatisés pour chaque microservice, ce qui vous permet de détecter les erreurs et les défaillances dans le système avant de le déployer en production.

- Organisation des logs :

- ELK Stack (Elasticsearch, Logstash, Kibana) : une suite d'outils open-source qui permet de collecter, de centraliser, d'analyser et de visualiser les logs.

- Splunk : un outil de gestion de données qui permet de collecter et d'analyser les logs en temps réel.

- Graylog : une plateforme de gestion de logs open-source qui permet de collecter, d'analyser et de stocker les logs.

-

Stratégie de recherche de problèmes :

- Zipkin : un outil open-source de suivi de la performance des microservices, qui permet de visualiser et de suivre les demandes traversant plusieurs microservices.

- Jaeger : un autre outil open-source de suivi de la performance des microservices, qui permet également de suivre les demandes traversant plusieurs microservices.

- Prometheus : un outil open-source de surveillance de la performance qui permet de surveiller et d'alerter en temps réel sur les problèmes de performance.

-

Meilleures pratiques de journalisation :

- Logback : une bibliothèque de journalisation open-source pour Java qui permet de gérer les logs avec une configuration XML.

- Log4j2 : une autre bibliothèque de journalisation open-source pour Java qui permet également de gérer les logs avec une configuration XML.

- Loggly : une plateforme de journalisation cloud qui permet de stocker et d'analyser les logs.

-

Outils de surveillance et de débogage :

- New Relic : un outil cloud de surveillance de la performance qui permet de surveiller en temps réel les microservices.

- Dynatrace : un autre outil cloud de surveillance de la performance qui permet de surveiller en temps réel les microservices.

- VisualVM : un outil open-source de débogage pour Java qui permet de surveiller la mémoire, les threads et les performances de l'application Java.

Ces outils ne sont que quelques exemples parmi de nombreux autres outils disponibles sur le marché. Il est important de choisir l'outil qui convient le mieux à votre entreprise en fonction de vos besoins spécifiques.

En conclusion, la mise en place d'une architecture Spring Boot et microservices peut être complexe, mais en évitant ces erreurs courantes, vous pouvez garantir un système robuste et fiable. Il est important de concevoir chaque microservice avec une responsabilité claire, d'utiliser une architecture basée sur des événements, d'éviter les appels HTTP synchrones excessifs, d'utiliser un registre de services et de tester chaque microservice de manière exhaustive avant de le déployer en production. En suivant ces bonnes pratiques, vous pourrez éviter les problèmes courants qui peuvent entraîner des défaillances et des erreurs dans le système. En outre, il est important de noter que l'architecture Spring Boot et microservices est en constante évolution et que de nouvelles bonnes pratiques peuvent être introduites à mesure que la technologie évolue.

Enfin, il est important de noter que chaque système est unique et que les décisions d'architecture doivent être prises en fonction des besoins spécifiques du système. Les erreurs mentionnées dans cet article ne sont pas exhaustives et il peut y avoir d'autres problèmes à éviter lors de la conception d'une architecture Spring Boot et microservices. Cependant, en évitant les erreurs courantes mentionnées dans cet article, vous pourrez commencer à concevoir un système robuste et évolutif.